426 字

2 分钟

实战Live勒索病毒溯源排查

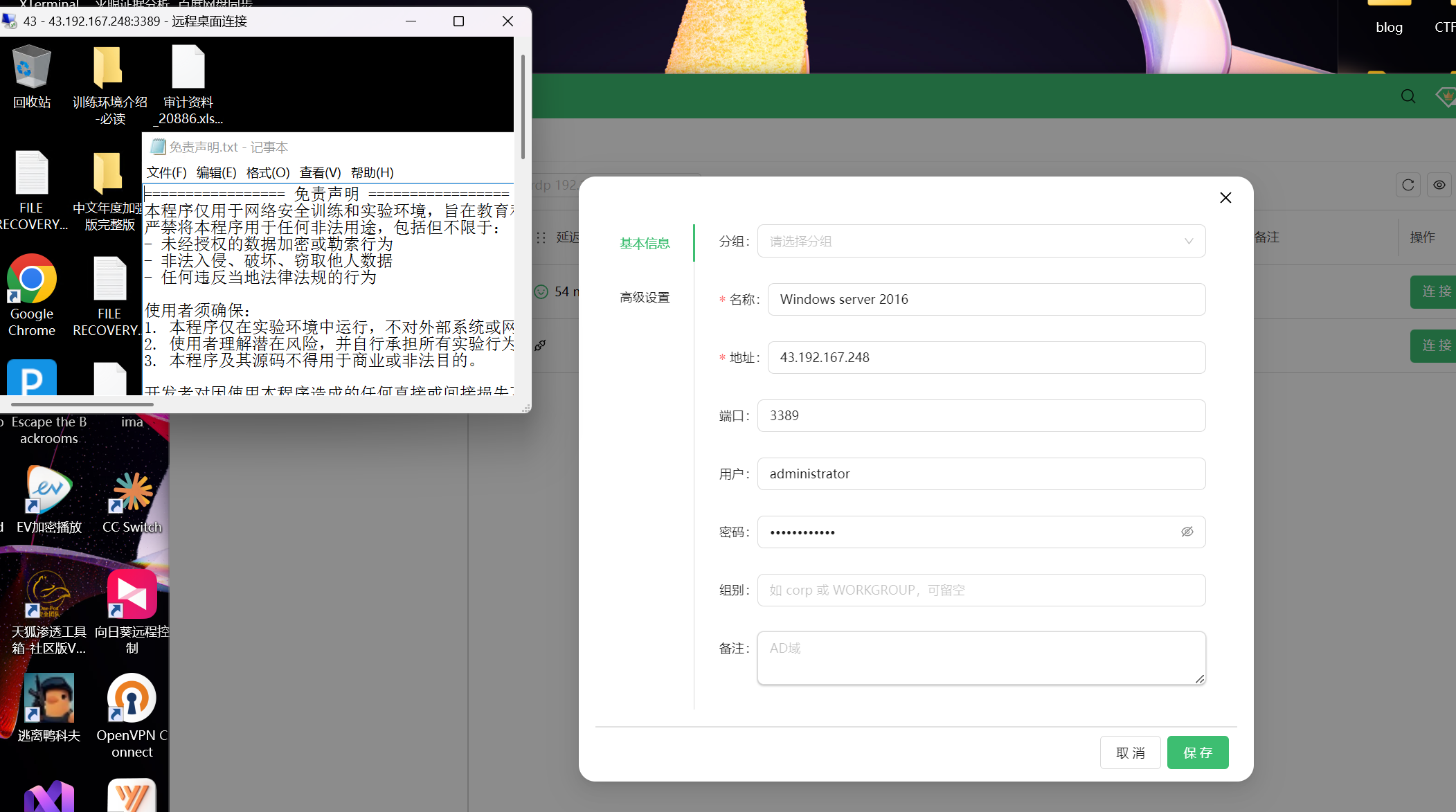

先使用xterminal连接机器

先使用xterminal连接机器

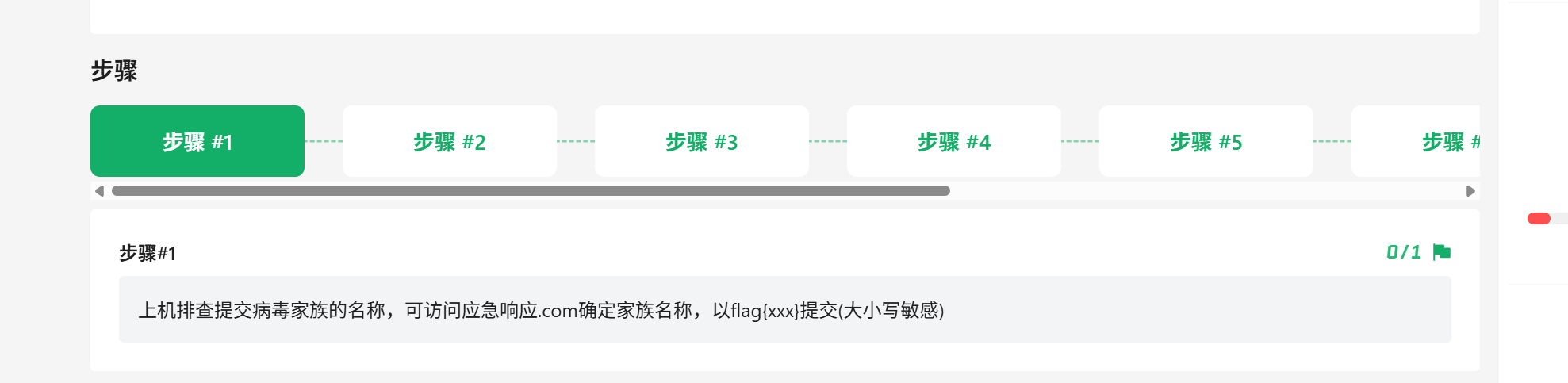

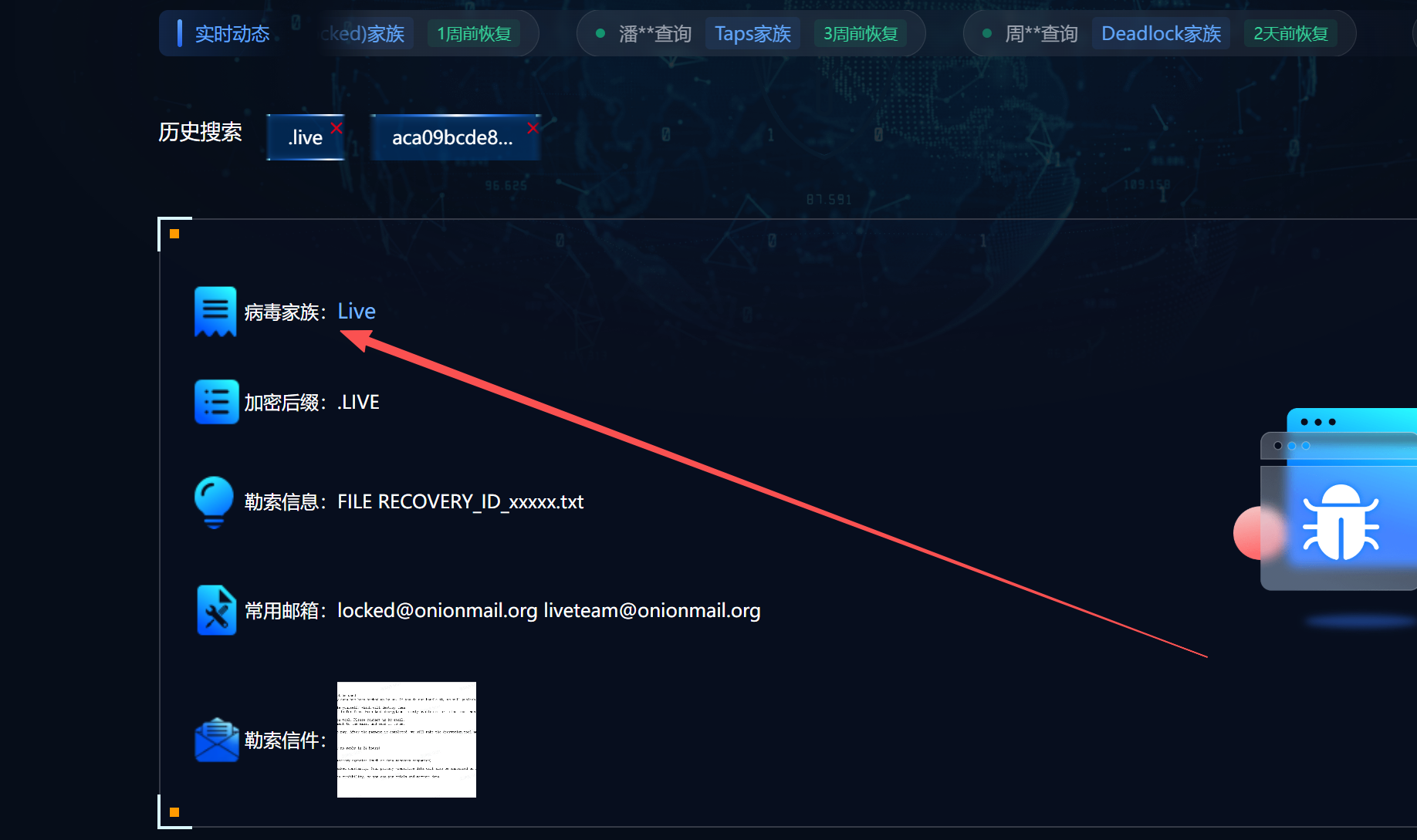

先排查病毒家族的名字

先看进程与网络连接方面有啥问题

先排查病毒家族的名字

先看进程与网络连接方面有啥问题

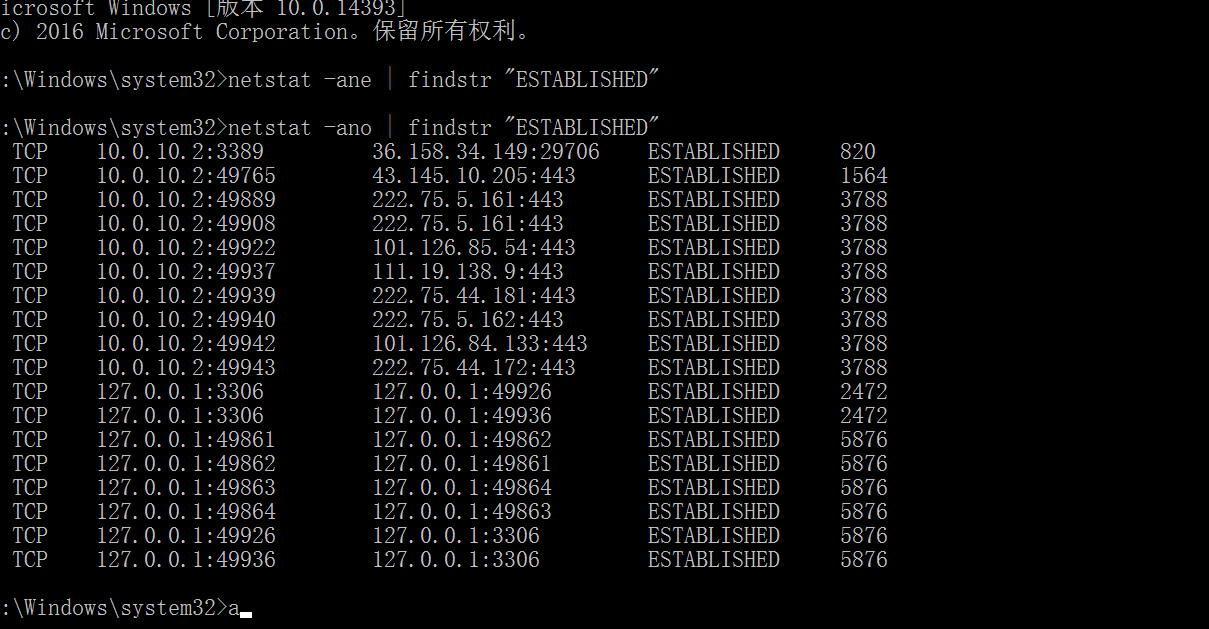

netstat -ano | findstr "ESTABLISHED"

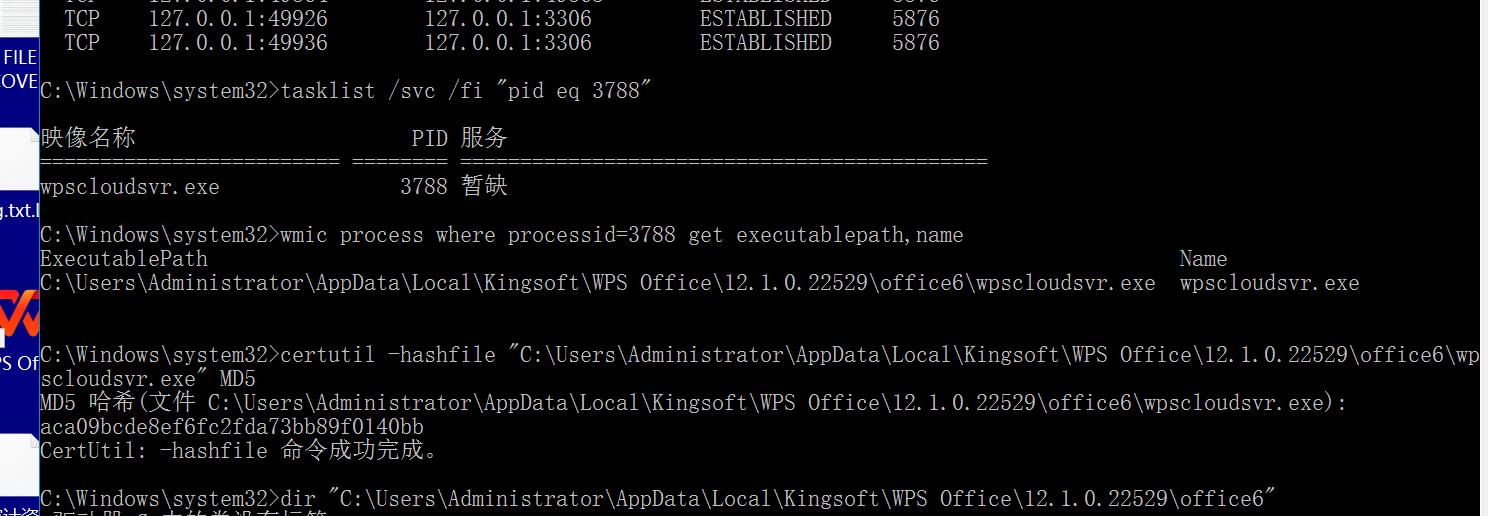

3788感觉有点问题,维护了大量443端口外连,符合木马回传数据或大规模扫描/传播的特征。

查了md5之后感觉没啥东西 然后看了下wp,要从桌面入手

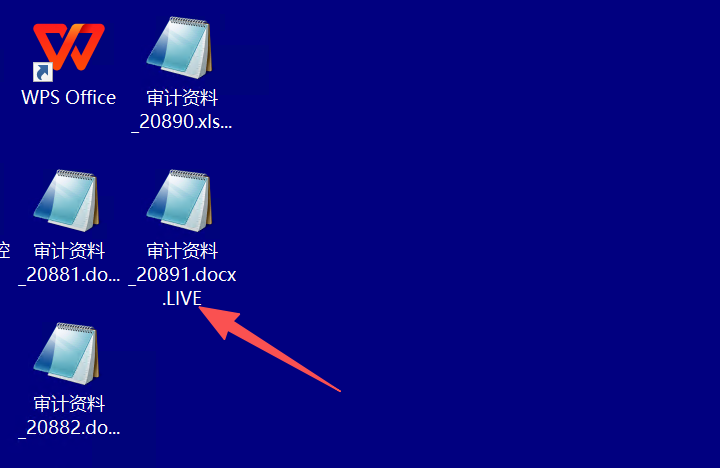

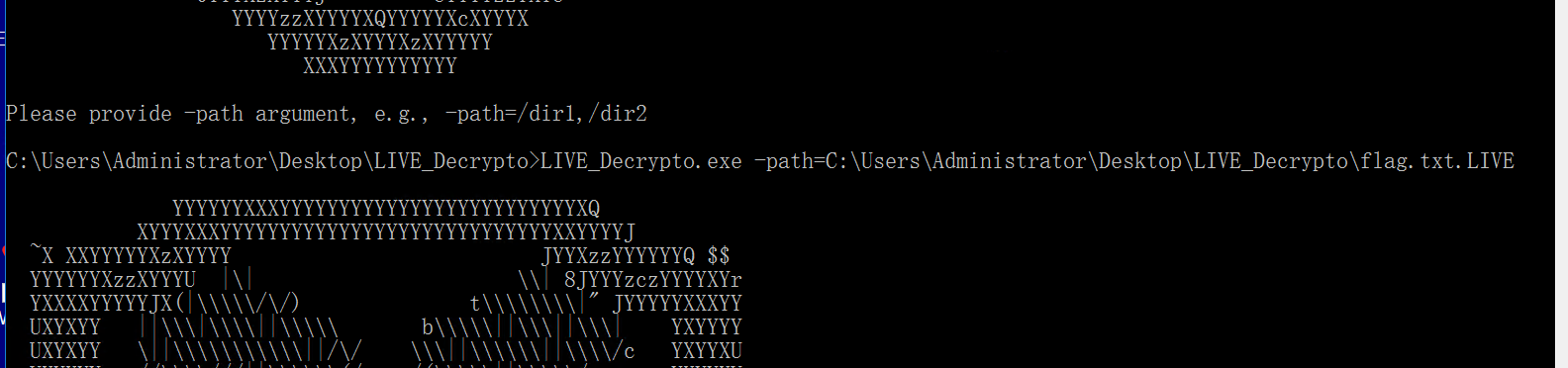

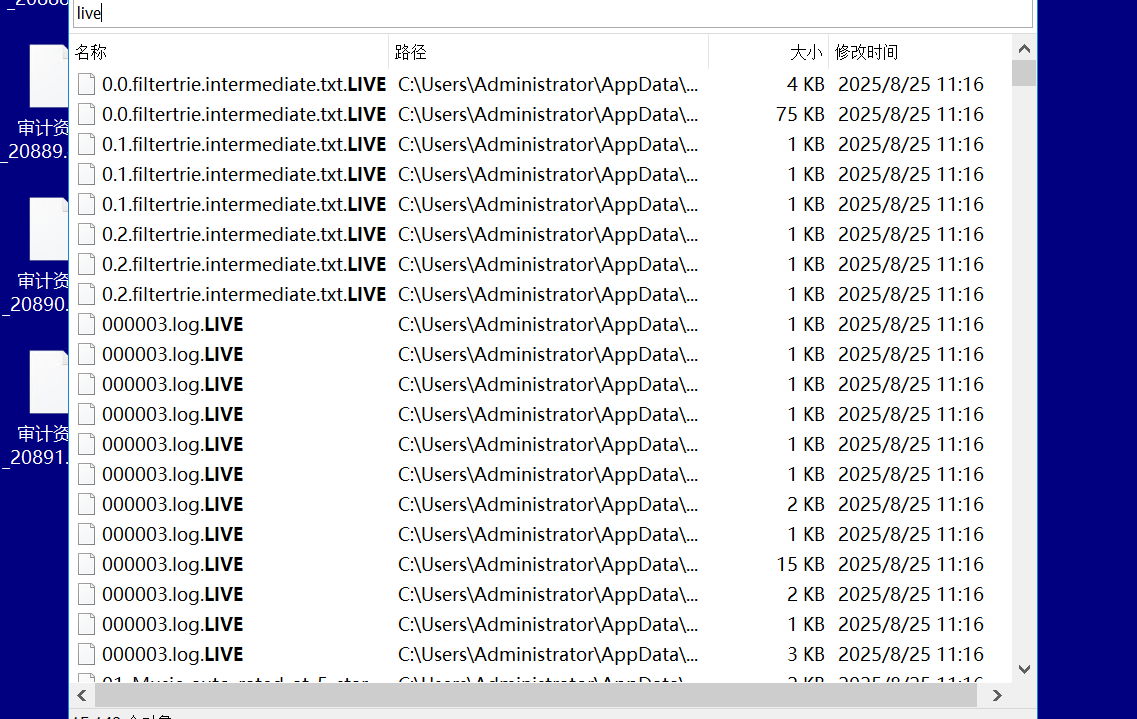

后缀带有live,把它丢进

直接显示了病毒家族的名字 live

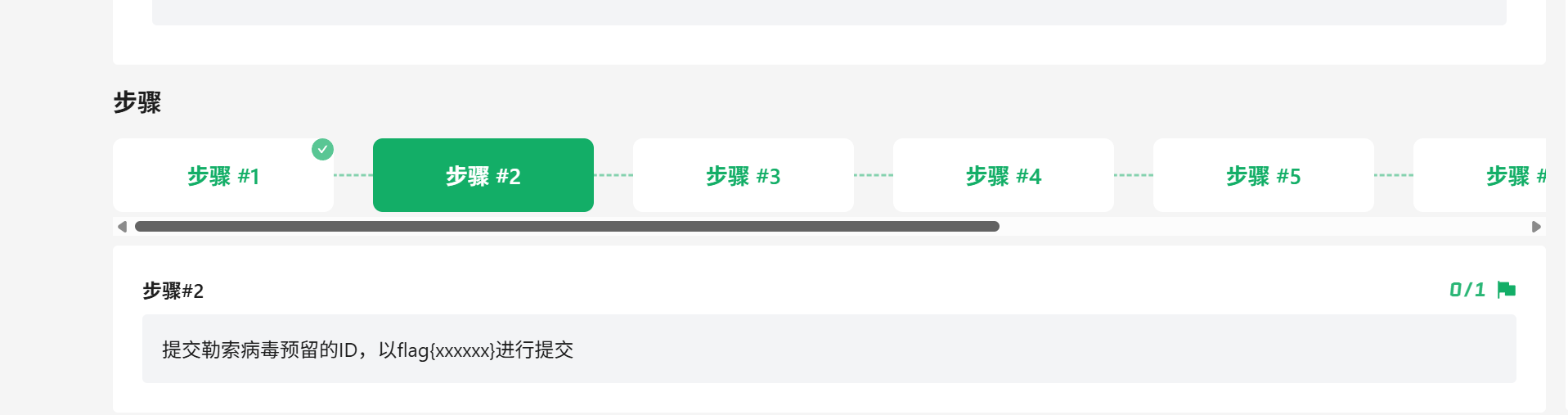

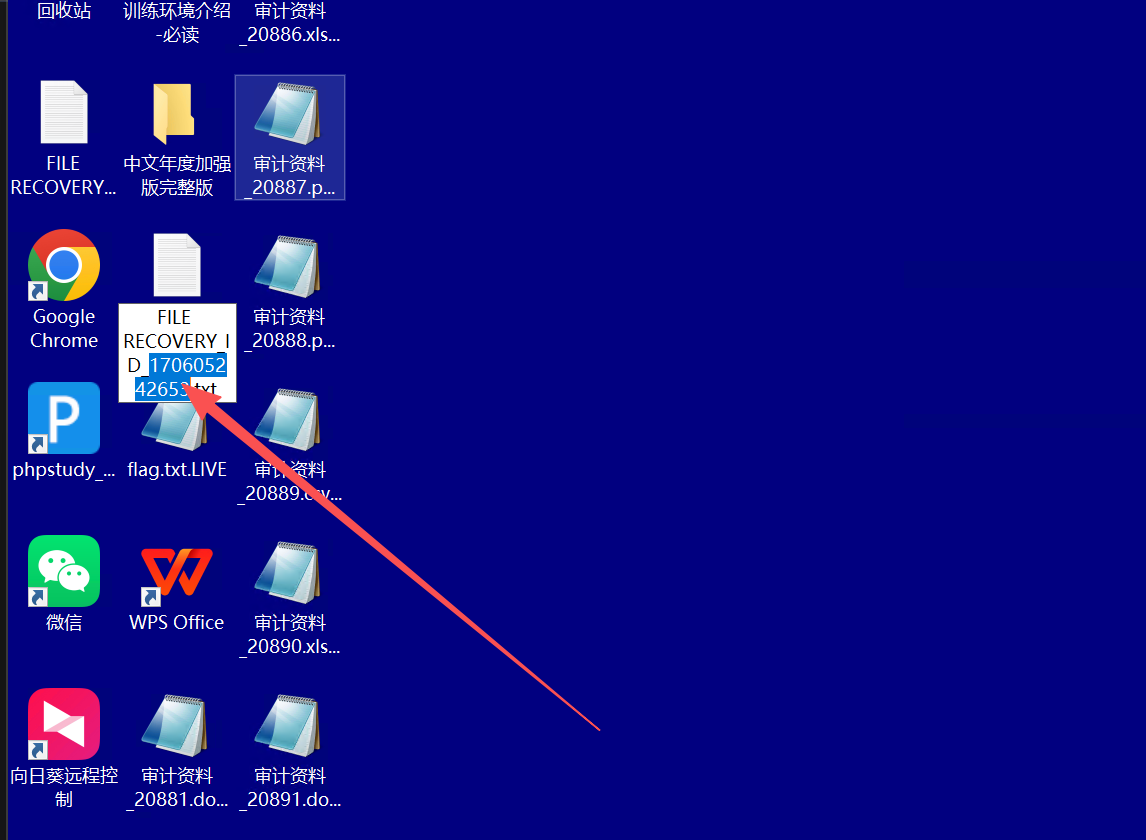

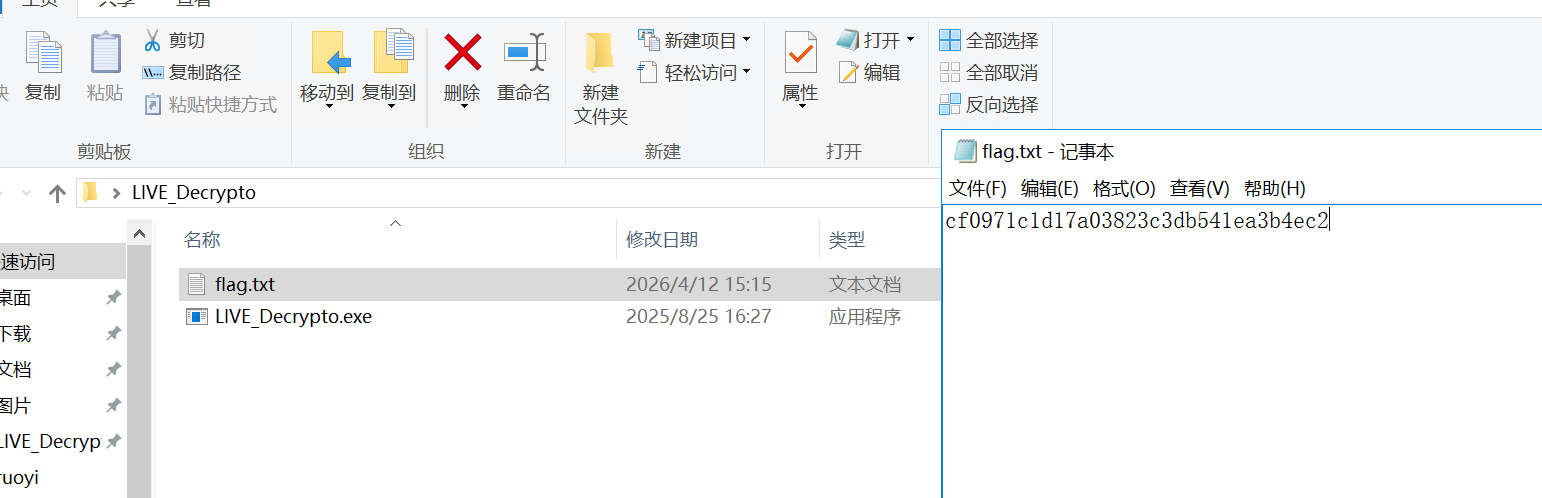

桌面就有这玩意,直接提交flag

这个就是恢复文件,直接去应急响应.com下载对应恢复工具

这工具很逆天,必须要加上-path=才能解密文件

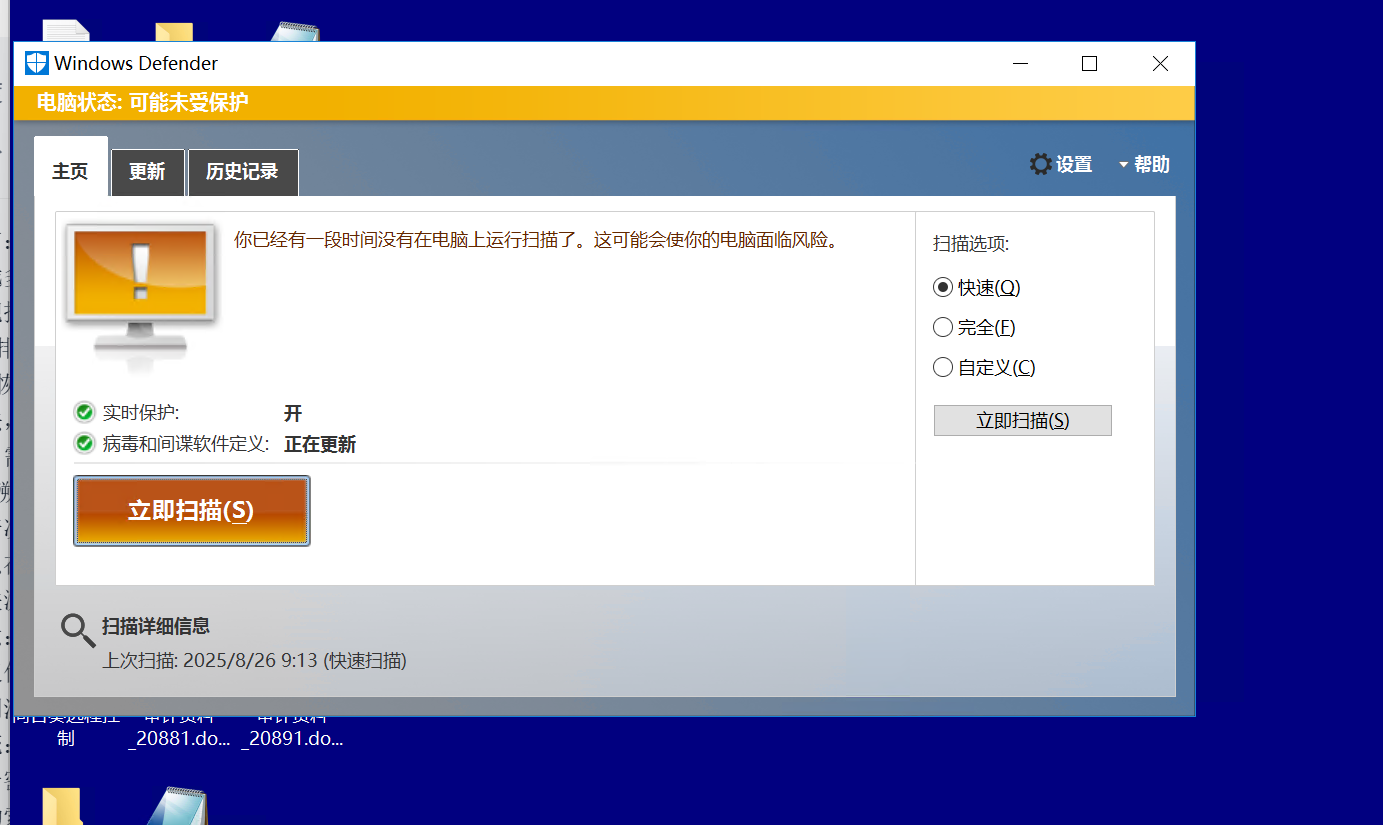

Windows Server 2016版本默认安装了Windows defender杀毒软件

直接查看历史记录就行 flag{2025.8.25_10:43}

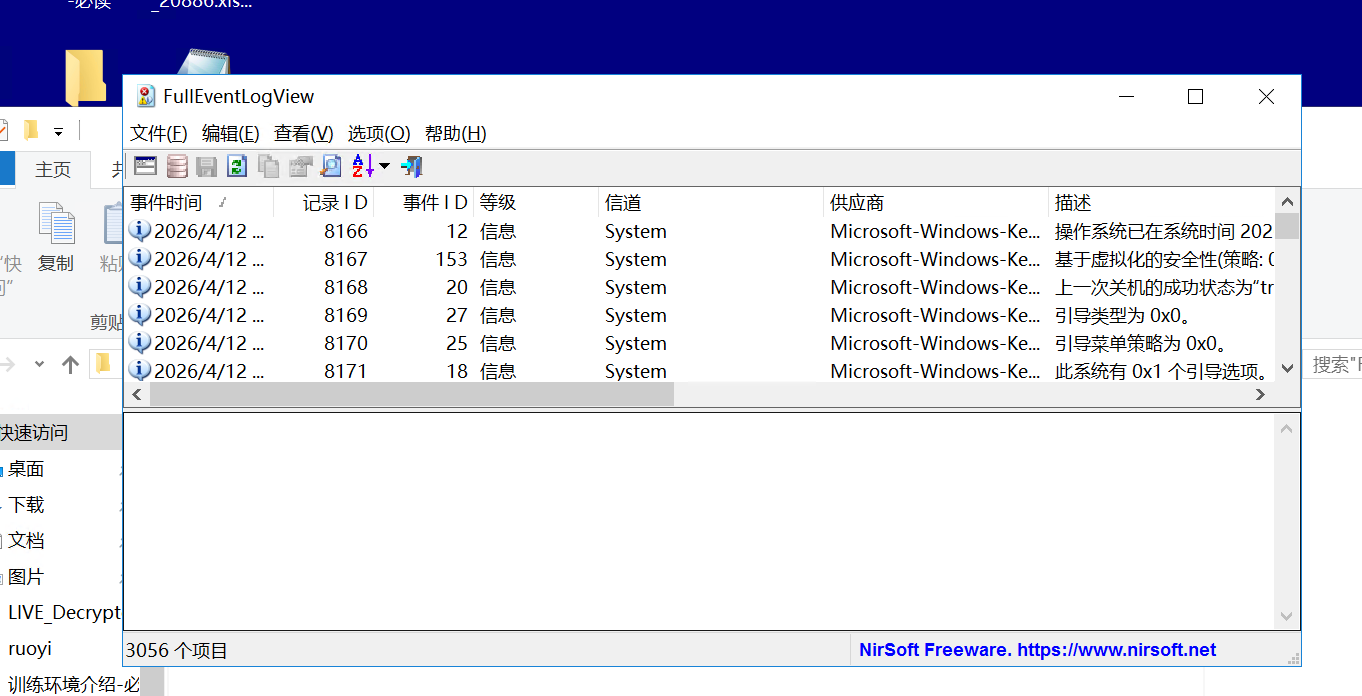

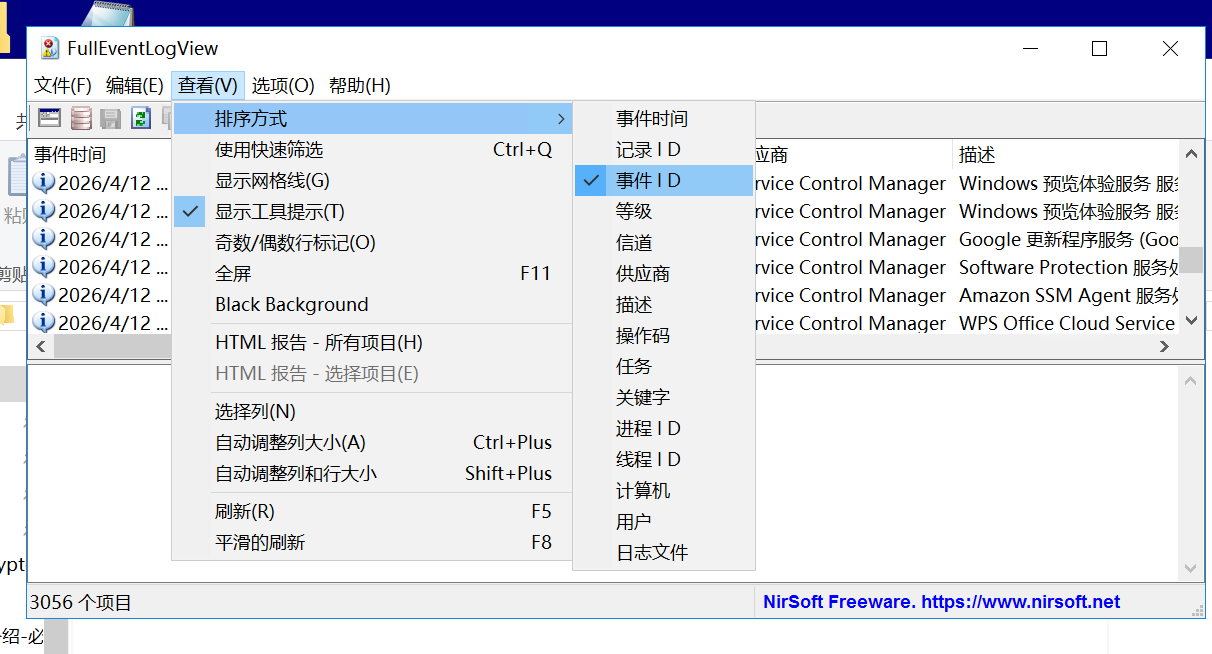

环境自带了查日志的工具

查事件id

登录成功ID为4624,登录失败为4625

1166(停止)、1167(启动)或者 5001(禁用)

查4625的时候没有查到合适的

所有系统没有开启审核策略记录日志

flag{2025.8.25_10:45}

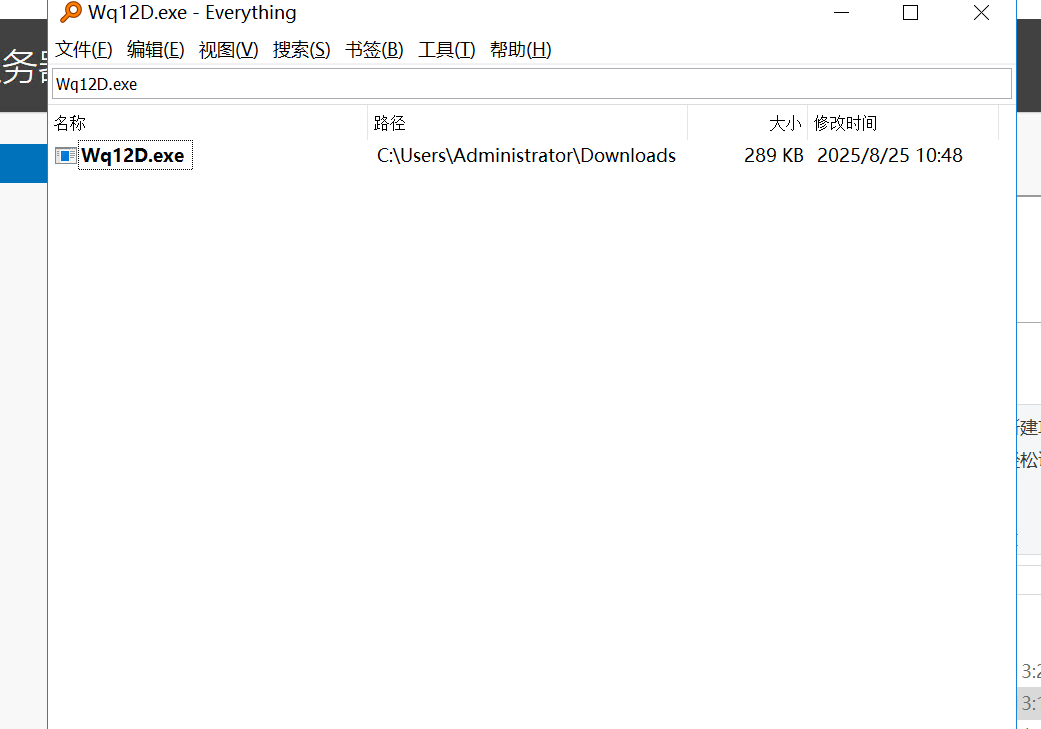

之前defend里面查到隔离的文件,直接everything搜索

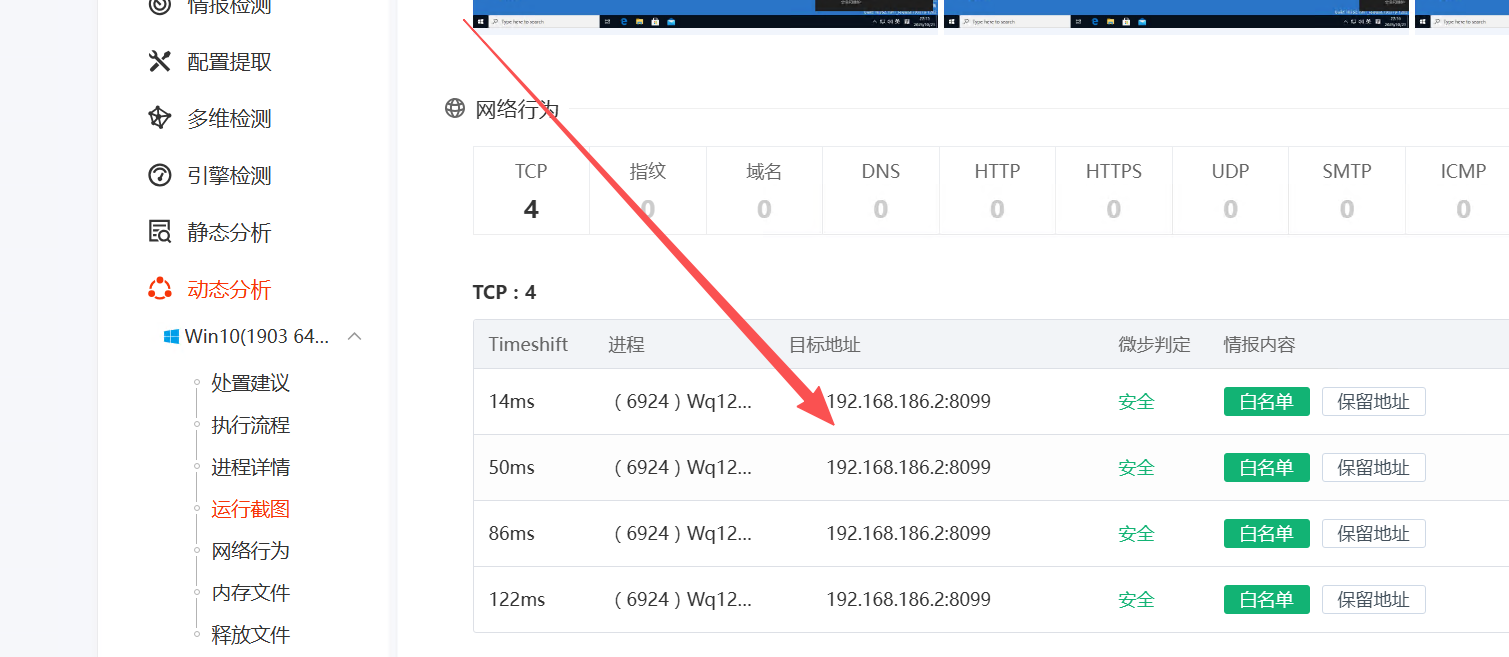

直接丢微步,直接分析出外联地址

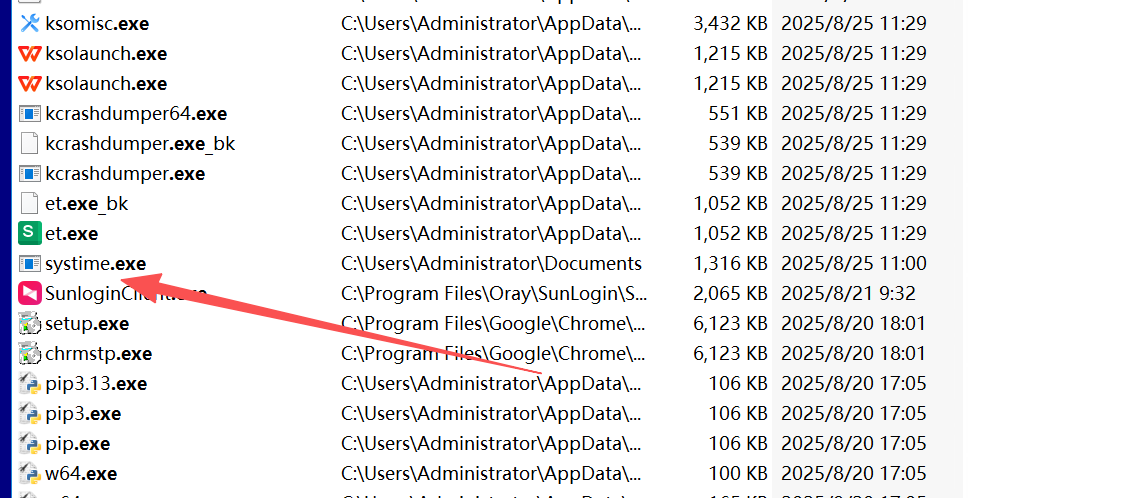

先查看live具体被加密时间,然后寻找加密器,加密器大部分都是.exe

时间相近有点可疑

丢进沙箱,确实为木马 提交这个flag

2025.8.25 10:43攻击者尝试上传C2但被Windows defender清除

2025.8.25 10:45攻击者尝试关闭Windows defender成功

2025.8.25 10:48攻击者再次上传C2成功

2025.8.25 11:00攻击者上传加密器成功

2025.8.25 11:15攻击者触发加密器成功开始加密

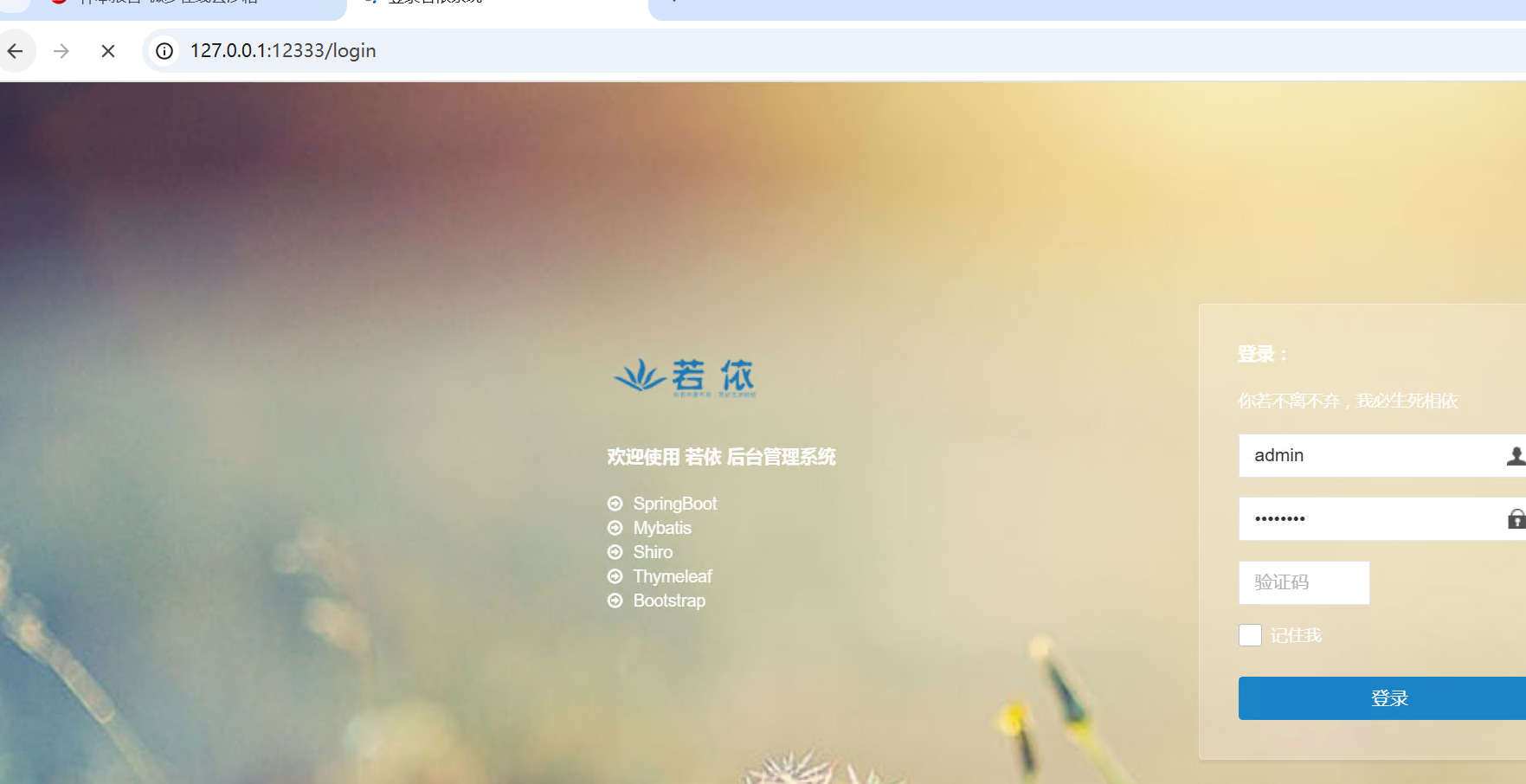

flag{E:\ruoyi\ruoyi-admin.jar}

实战Live勒索病毒溯源排查

https://wenject.github.io/posts/实战live勒索病毒溯源排查/